¿Qué es un ataque DDoS? ¿Cómo me defiendo de un ataque DDoS? | Conectemos

¿Cómo funciona un ataque DDoS?

Primero que nada, hay que saber que las probabilidades de tener que lidiar con un ataque DDoS son muy altas, y los intentos son aún más altos.

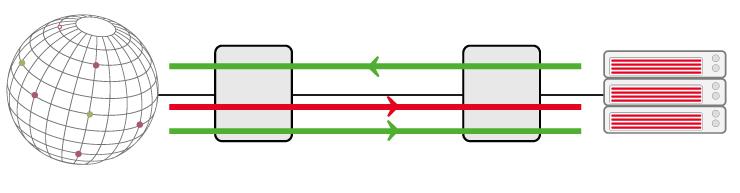

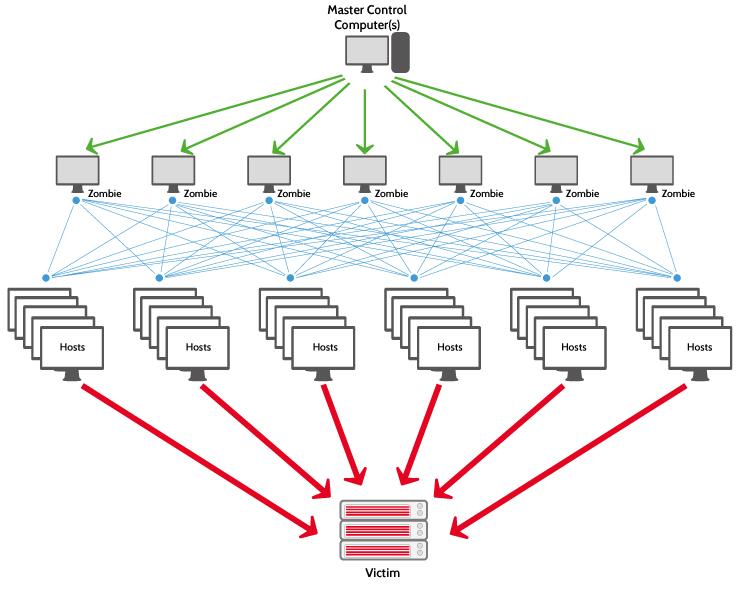

El objetivo de un ataque DDoS es inhabilitar un servidor, un servicio o una infraestructura sobrecargando el ancho de banda del servidor o acaparando sus recursos hasta agotarlos.

Durante un ataque DDoS, se envían muchas peticiones simultáneamente desde múltiples puntos de la Red. La intensidad de este “fuego cruzado” desestabiliza el servicio o, aún peor, lo inhabilita.

¿Qué ofrece Conectemos para proteger tus servicios?

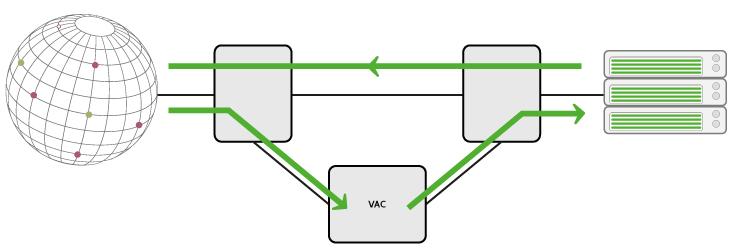

Para proteger tus servicios y servidores de los ataques, en Conectemos te ofrecemos una solución de mitigación basada en la tecnología VAC. Se trata de una combinación exclusiva de técnicas orientadas a:

Analizar en tiempo real y a alta velocidad todos los paquetes.

Aspirar el tráfico entrante de su servidor.

Mitigar, es decir, identificar todos los paquetes IP ilegítimos, dejando pasar los paquetes IP legítimos.

¿Cuáles son los objetivos del ataque DDoS? ¿Qué tipos de ataque DDoS hay?

Actualmente existen tres formas que pueden inhabilitar un sitio web, servidor o infraestructura:

Ancho de banda: Ataque que consiste en saturar la capacidad de la red del servidor, haciendo que sea imposible llegar a él.

Recursos: Ataque que consiste en agotar los recursos del sistema de la máquina, impidiendo que esta pueda responder a las peticiones legítimas.

Explotación de fallos de software: Categoría de ataque que explota fallos en el software que inhabilitan el equipo o toman su control.

| Nombre del ataque | Nivel OSI | Tipo de ataque | Explicación del ataque |

| ICMP Echo Request Flood | L3 | Recursos | También denominado Ping Flood. Envío masivo de paquetes (ping), que implican una respuesta por parte de la víctima (pong) con el mismo contenido que el paquete de origen. |

| IP Packet Fragment Attack | L3 | Recursos | Envío de paquetes IP que remiten voluntariamente a otros paquetes que nunca se envían, saturando así la memoria de la víctima. |

| SMURF | L3 | Ancho de banda | Ataque por saturación ICMP que usurpa la dirección de origen para redirigir las múltiples respuestas hacia la víctima. |

| IGMP Flood | L3 | Recursos | Envío masivo de paquetes IGMP (protocolo de gestión de grupos de internet) |

| Ping of Death | L3 | Explotación | Envío de paquetes ICMP que explotan fallos del sistema operativo |

| TCP SYN Flood | L4 | Recursos | Envío masivo de solicitudes de conexión TCP |

| TCP Spoofed SYN Flood | L4 | Recursos | Envío masivo de solicitudes de conexión TCP usurpando la dirección de origen |

| TCP SYN ACK Reflection Flood | L4 | Ancho de banda | Envío masivo de solicitudes de conexión TCP a un gran número de máquinas, usurpando la dirección de origen por la dirección de la víctima. En ancho de banda de la víctima queda saturada por las respuestas a dichas peticiones. |

| TCP ACK Flood | L4 | Recursos | Envío masivo de acuses de recibo de segmentos TCP |

| TCP Fragmented Attack | L4 | Recursos | Envío de segmentos TCP que remiten voluntariamente a otros que nunca se envían, saturando la memoria de la víctima |

| UDP Flood | L4 | Ancho de banda | Envío masivo de paquetes UDP (sin necesidad de establecer conexión previa) |

| UDP Fragment Flood | L4 | Recursos | Envío de datagramas que remiten voluntariamente a otros datagramas que nunca se envían, saturando así la memoria de la víctima |

| Distributed DNS Amplification Attack | L7 | Ancho de banda | Envío masivo de peticiones DNS usurpando la dirección de origen de la víctima hacia un gran número de servidores DNS legítimos. Como la respuesta tiene un mayor volumen que la pregunta, el ataque se amplifica |

| DNS Flood | L7 | Recursos | Ataque de un servidor DNS mediante el envío masivo de peticiones |

| HTTP(S) GET/POST Flood | L7 | Recursos | Ataque de un servidor web mediante el envío masivo de peticiones |

| DDoS DNS | L7 | Recursos | Ataque de un servidor DNS mediante el envío masivo de peticiones desde un gran número de máquinas controladas por el atacante. |